Кроме хорошего, старого антивируса появляются новые, специализированные приложения для защиты компьютера . Представляем 10 инструментов безопасности, которые помогут вам справиться с современными угрозами.

Все программы, которые описаны в этой статье, абсолютно бесплатны, или, по крайней мере, доступны в двух версиях – коммерческой и бесплатной (последняя может иметь ограниченный набор функций).

Представленные приложения не заменят широко используемого программного обеспечения, таких как антивирус , сетевой экран, модуль борьбы со шпионским ПО и / или спамом, или многофункциональный пакет безопасности . Это только их хорошее дополнение , которое позволит вам получить еще больший уровень безопасности .

Также следует помнить о других основных принципах, таких как регулярное обновление Windows и установленных приложений, а также запрет на открытие вложений в корреспонденции от неизвестных источников.

Защита программ Windows – Crystal AEP

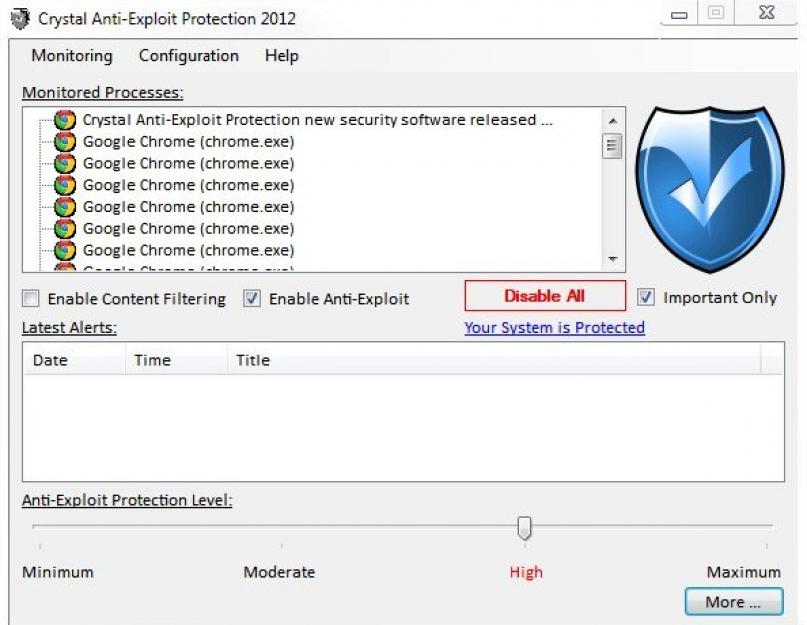

Приложение Crystal Anti-Exploit Protection оснащает программы, установленные в системе Windows специальным защитным панцирем. С его помощью они менее подвержены атакам злоумышленников из интернета.

Приложение Crystal Anti-Exploit Protection (в двух словах: Crystal AEP ) защищает программы в системе Windows, которые чаще всего попадают под прицел хакеров и вирусов. Он, например, может окружить защитой любой из популярных интернет-браузеров (Internet Explorer, Google Chrome и Firefox) и такие приложения, как Acrobat Reader, Microsoft Excel, VLC Media Player или даже Winamp.

Утилита контролирует передачу данных через процессы. Знает типичные методы атаки, которые используются вирусами для контроля над процессами. Таким образом, Crystal AEP не в состоянии предотвратить атаки злоумышленников на переполнение буфера.

Не удивляйтесь, когда вы увидите несколько записей с названием одной и той же программы в списке инструмента Crystal AEP . Многие приложения запускается в нескольких работающих параллельно экземплярах.

В отличие от обычных антивирусных программ, которые демаскируют вредоносный код с помощью сигнатур, приложение Crystal AEP обнаруживает угрозы по подозрительному поведению. Поэтому не использует вакцин, которые вам нужно будет регулярно обновлять.

Инструмент CrystalAEP требует наличия установленной среды выполнения.NET Framework версии 2.0 (или более поздней версии).

Анализ безопасности – Webroot System Analyzer

Webroot тщательно анализирует состояние безопасности компьютера, после чего отображает результаты. Таким образом, вы сразу увидите, что имеются некоторые недостатки, которые необходимо исправить, чтобы улучшить состояние безопасности вашей системы. Утилита не требует установки, а процесс сканирования занимает менее двух минут.

На что следует обратить внимание. Кроме прочего, Webroot System Analyzer указывает ошибки, с малой силой поражения. Например, если вы забыли о том, чтобы регулярно удалять файлы cookie, программа напомнит вам об этом, выдав соответствующую подсказку.

Операторы рекламных сетей в состоянии считывать файлы cookie , сохраненные на компьютерах пользователей, и таким образом получают очень подробную картину их предпочтений. Хотя это не угрожает для безопасности компьютера , но посягает на вашу личную жизнь.

Обнаружение и блокирование опасных руткитов – RUBotted

Программа RUBotted используется для обнаружения и устранения опасных руткитов. С ее помощью вы убедитесь, что злоумышленники не захватили контроль над вашим компьютером, чтобы использовать его для своих собственных целей. Приложение следует использовать как дополнение к традиционной антивирусной программе.

На что следует обратить внимание. Приложение RUBotted настраивает себя так, чтобы оно автоматически запускалось вместе с операционной системой. Вследствие этого, начальная загрузка компьютера может увеличиться на несколько секунд.

Разделение и шифрование – Split Byte

Инструмент Split ByteSplit Byte разбивает большие файлы на более мелкие части и шифрует их с помощью пароля, заданного пользователем. Это очень полезно для отправки файлов по электронной почте. В случае необходимости вы можете проверить целостность файла, полученного при помощи контрольных сумм MD5.

На что следует обратить внимание. Во время установки выберите Custom Setup. Тогда вы можете снять флажок Setup Search Suggestor. Если вы этого не сделаете, программа вставит веб-сайт в панель инструментов.

На заключительном этапе установки программа может предложить еще больше расширений для веб-браузера. Рекомендуется отклонить его. Для работы программы Split Byte требуется платформа.NET Framework версии 2.0 (или более поздней версии).

Защита портов USB – Phrozen Safe USB

Вирусы и другие вредители могут получить доступ к компьютеру не только через интернет, но и с помощью портативных USB-накопителей. Это достаточная причина, чтобы лучше контролировать интерфейс USB. Поможет вам в этом, например, англоязычный программа Phrozen Safe USB.

Определение лишних расширений браузера – HijackThis

Приложение HijackThis поможет вам обнаружить нежелательные расширения Internet Explorer и лишние панели инструментов. С его помощью можно избавиться от нежелательных элементов.

На что следует обратить внимание. Начиная с девятой версии, Internet Explorer прекрасно защищен от несанкционированных операций с домашней страницей. Так что, если вы работаете со старой версии этого браузера, рассмотрите вариант его обновления.

Восстановление пароля Windows – Live CD, Ophcrack

Linux дистрибутив Ophcrack LiveCD специализируется в области восстановления паролей доступа к ос Windows. Ломает их с помощью gcc., после чего отображает ключи, чтобы разрешить вход на отдельных аккаунтах системы.

Система Ophcrack ломает пароли Windows, используя так называемые радужные таблицы (rainbow tables), которые выполняют роль своеобразной телефонной книги, в которой сохраняются все возможные пароли операционной системы Windows.

Проверка файлов на вирусы – VirusTotal Uploader

Сервис VirusTotal проверяет любые файлы размером до 32 МБ с помощью более сорока антивирусных сканеров .

Если вы имеете дело с подозрительным файлом, рекомендуется проверить его с помощью как можно большего количества антивирусных программ, чтобы подтвердить или исключить заражение вредителем. Очень просто и быстро это делает инструмент VirusTotal Uploader .

Обнаружение опасных ссылок в Facebook – BitDefender Safego

BitDefender Safego это мини-приложение, работающее на сайте социальной сети Facebook. По запросу проверит, все ли ссылки на главной странице профиля ведут в безопасные места.

Приложение Safego компании BitDefender проверяет все записи, на домашней странице пользователя на Facebook, и обнаруживает ссылки на опасные сайты .

Бесплатная программа Avast Mobile Security обеспечивает защиту мобильных устройств от вирусов. Кроме того, она обеспечивает много дополнительных функций, таких как удаленное управление смартфоном , чтобы в случае кражи заблокировать его.

Инструмент исследует все приложения, установленные в вашем смартфоне, проверяя, есть ли среди них известные вирусы. В дополнение к защите в режиме реального времени доступно сканирование по расписанию. Встроенный брандмауэр имеет фильтром портов и фильтр IP-адресов.

Кроме того, приложение обеспечивает много других функций. Модуль SiteCorrect может самостоятельно исправлять ошибки, допущенные при вводе адреса веб-сайтов, предотвращая таким образом, атаки злоумышленников на сокрытие вредоносного кода на веб-сайтах об адресах, похожих на популярные сайты.

Avast Mobile Security позволяет заблокировать смартфон с помощью SMS-сообщения, когда устройство будет потеряно или попадет в чужие руки. Вы можете найти потерянное устройство с помощью сигналов GPS и Wi-Fi. В состав функций входит дистанционное включение сирены и дистанционное удаление всех данных с карты SD (к сожалению, не хватает возможности создания резервной копии базы данных контактов). На случай кражи было предусмотрено, кроме того, уведомление об изменении телефонной карты (SIM-карты). Дистанционное управление осуществляется с помощью SMS-сообщений, отправленных с другого телефона или с помощью сайта, а модуль механизма трудно обнаружить и деактивировать.

Полезным дополнением оказывается Network Meter, который отображает статистику полученных и отправленных данных в рамках сети 3G и Wi-Fi (аналитические отчеты ежедневные, ежемесячные и ежегодные).

Вирусы используют уязвимости операционной системы. Вовремя обновляйте ОС, чтобы защититься от угроз.

Включите автоматическое обновление Windows:

- Windows 10

- Windows 8

- Windows 7

- Windows XP

Нажмите Пуск → Параметры . На вкладке Центр обновления Windows нажмите ссылку Дополнительные параметры . В списке Выберите, как устанавливать обновление нажмите пункт Автоматически (рекомендуется) .

Пуск → → Система и безопасность → → Важные обновления . В списке выберите пункт .

Нажмите Пуск → Панель управления (просмотр по категориям) → Система и безопасность → Включение и отключение автоматического обновления → Важные обновления . В списке выберите пункт Устанавливать обновления автоматически (рекомендуется) .

Нажмите Пуск → Панель управления → Центр обеспечения безопасности → Автоматическое обновление → Автоматически .

Примечание. Чем выше версия операционной системы, тем надежнее она защищена. К примеру, Windows 7 безопаснее Windows XP.

Скачайте последнюю версию браузера

Большинство браузеров (например, Яндекс.Браузер, Mozilla Firefox) обновляются автоматически. Если этого почему-то не происходит, скачайте последнюю версию на официальном сайте и установите ее.

Установите антивирус

Включите файрвол

Файрвол проверяет данные, которыми обмениваются компьютер и интернет, и блокирует подозрительные соединения. Он дополнительно защищает операционную систему от вирусов.

Включите файрвол:

- Windows 10

- Windows 8

- Windows 7

- Windows XP

Нажмите правой кнопкой мыши кнопку Пуск → Панель управления (просмотр по категориям) → Система и безопасность → Брандмауэр Windows →

Нажмите правой кнопкой мыши кнопку Пуск → Панель управления (просмотр по категориям) → Система и безопасность → Брандмауэр Windows → Включение и отключение брандмауэра Windows (в левом меню страницы). Включите брандмауэр для всех сетей - доменных, частных и общественных.

Пуск → Панель управления (просмотр по категориям) → Система и безопасность → Брандмауэр Windows → Включение и отключение брандмауэра Windows (в левом меню страницы). Включите брандмауэр для всех сетей - доменных, частных и общественных.

Мошенники часто взламывают учетные записи, перебирая варианты из таких списков.

Меняйте пароли хотя бы раз в три месяца.

Выбирайте легальное ПО

Скачивайте программы только с официальных сайтов. Не пользуйтесь взломанными версиями. Запуская их, вы рискуете безопасностью: злоумышленники внедряют вирусы в установочные файлы таких программ.

Делайте резервные копии ценных данных

Вредоносные программы портят данные, шифруют жесткие диски и предлагают разблокировать их за деньги. Платить - значит финансировать разработку новых, еще более изощренных вирусов. Делайте резервные копии информации на других носителях. Подойдут CD, DVD, внешние диски, флеш-накопители, облачные сервисы.

В настоящее время все большее значение приобретает обеспечение компьютерной безопасности. Это связано с возрастающим объемом поступающей информации, совершенствованием средств ее хранения, передачи и обработки. Перевод значительной части информации в электронную форму, использование локальных и глобальных сетей создают качественно новые угрозы .

Компьютерные преступления в рассматриваемом аспекте можно охарактеризовать как противоправные посягательства на экономическую безопасность предпринимательства, в которых объектом либо орудием преступления является компьютер.

Источник данного вида угроз может быть внутренним (сотрудники фирмы), внешним (например, конкуренты), смешанным (заказчики — внешние, а исполнитель — сотрудник фирмы). Как показывает практика, подавляющее большинство подобных преступлений совершается сотрудниками фирм.

Что же является непосредственным объектом компьютерных преступлений? Им может являться как информация (данные), так и сами компьютерные программы.

Преступник получает доступ к охраняемой информации без разрешения ее собственника или владельца либо с нарушением установленного порядка доступа. Способы такого неправомерного доступа к компьютерной информации могут быть различными: кража носителя информации, нарушение средств защиты информации, использование чужого имени, изменение кода или адреса технического устройства, представление фиктивных документов на право доступа к информации, установка аппаратуры записи, подключаемой к каналам передачи данных. Причем доступ может быть осуществлен в помещениях фирмы, где хранятся носители, из компьютера на рабочем месте, из локальной сети, из глобальной сети.

Все угрозы на объекты информационной безопасности по способу воздействия можно сгруппировать следующим образом:

- собственно информационные;

- физические;

- организационно-правовые;

- программно-математические;

- радиоэлектронные.

Последствия совершенных противоправных действий могут быть различными:

- копирование информации (оригинал при этом сохраняется); изменение содержания информации по сравнению с той, которая была ранее;

- блокирование информации — невозможность ее использования при сохранении информации;

- уничтожение информации без возможности ее восстановления;

- нарушение работы ЭВМ, системы ЭВМ или их сети.

Большую опасность представляют также компьютерные вирусы, т.е. программы, которые могут приводить к несанкционированному воздействию на информацию либо ЭВМ (системы ЭВМ и их сети), с теми же последствиями.

Правовое обеспечение безопасности предпринимательской деятельности от компьютерных преступлений основывается на том, что по законодательству РФ защите подлежит любая документированная информация, неправомерное обращение к которой может нанести ущерб ее собственнику, владельцу, пользователю.

Защита осуществляется в целях предотвращения утечки, хищения, утраты, искажения, подделки информации, а также несанкционированных действий по уничтожению, модификации, искажению, копированию, блокированию информации; других форм незаконного вмешательства в информационные ресурсы и информационные системы, обеспечения правового режима документированной информации как объекта собственности.

Поскольку угрозы компьютерным системам могут привести не только к значительным финансовым потерям, но и к необратимым последствиям — ликвидации самого субъекта предпринимательства, за перечисленные выше противоправные действия предусмотрена уголовная ответственность.

Угрозы компьютерным системам и компьютерной информации могут исходить от следующих субъектов:

- сотрудников фирмы, использующих свое служебное положение (когда законные права по должности используются для незаконных операций с информацией);

- сотрудников фирмы, не имеющих в силу своих служебных обязанностей права доступа к конфиденциальной информации;

- лиц, не связанных с фирмой трудовым соглашением (кон фактом).

В процессе своей деятельности предприниматели, пострадавшие от неправомерных действий других субъектов, не всегда обращаются в правоохранительные органы и стараются не разглашать случаи посягательств на их компьютерные системы. Это связано с тем, что фирмы, коммерческие банки не хотят «отпугивать» клиентов, потребителей тем, что их компьютерные системы (а значит и вся информация, содержащаяся в них) недостаточно хорошо зашищены. Латентная по своему характеру преступность приносит наибольший вред, поскольку безнаказанность преступников позволяет им продолжать свою преступную деятельность.

Защита компьютерной безопасности

Обеспечение безопасности предпринимательской деятельности со стороны компьютерных систем представляет собой один из блоков проблемы безопасности вообще. Защита от компьютерных преступлений должна начинаться с разработки концепции информационной безопасности фирмы. На основе вышеназванных принципов — вероятности угрозы, возможности защиты и экономической целесообразности защиты информации разрабатываются конкретные способы зашиты.

Способы защиты можно разделить на две группы : организационные и технические.

Организационные способы связаны с ограничением возможного несанкционированного физического доступа к компьютерным системам.

Технические способы предполагают использование средств программно-технического характера, направленных, прежде всего, на ограничение доступа пользователя, работающего с компьютерными системами фирмы, к той информации, обращаться к которой он не имеет права.

Специалисты-практики выделяют, например, следующие основные направления технической зашиты компьютерной системы:

- защита информационных ресурсов от несанкционированного доступа и использования — используются средства контроля включения питания и загрузки программного обеспечения, а также методы парольной защиты при входе в систему;

- защита от утечки по побочным каналам электромагнитных излучений и наводок — с помощью экранирования аппаратуры, помещений, применением маскирующих генераторов шумов, дополнительной проверкой аппаратуры на наличие компрометирующих излучений;

- защита информации в каналах связи и узлах коммутации — используются процедуры аутентификации абонентов и сообщений, шифрование и специальные протоколы связи;

- защита юридической значимости электронных документов — при доверительных отношениях двух субъектов предпринимательской деятельности, когда возникает необходимость передачи документов (платежных поручений, контрактов) по компьютерным сетям — для определения истинности отправителя документ дополняется «цифровой подписью» — специальной меткой, неразрывно логически связанной с текстом и формируемой с помощью секретного криптографического ключа;

- защита автоматизированных систем от компьютерных вирусов и незаконной модификации — применяются иммуностойкие программы и механизмы модификации фактов программного обеспечения.

Действенным способом ограничения несанкционированного доступа к компьютерным системам является также регулярная смена паролей, особенно при увольнении работников, обладающих информацией о способах защиты.

- Проверка состояния компьютера и решения проблем - оценивает безопасность вашего компьютера. На моем компьютере эта утилита не выявила проблем. В основном она определяет следующие проблемы: отсутствие защиты от шпионских программ, если у вас отсутствует антивирус, а также тот факт, что еще ни разу не была произведена архивация файлов. По сути, это не проблемы, а вообще толку от этой утилиты мало. Ничего нового она вам не расскажет.

- Изменение параметров контроля учетных записей - позволяет изменить параметры UAC .

- Устранить типичные проблемы компьютера - выводит список утилит (настройка подключения к Интернету, настройка звука и т.д.), позволяющих устранить типичные проблемы.

- Восстановление предшествующего состояния компьютера - этому вопросу посвящена глава Система восстановления Windows 7 .

- Проверка состояния брандмауэра, Разрешение запуска программы через брандмауэр Windows - позволяют просмотреть, как заявлено, состояние брандмауэра и разрешить запуск программы через брандмауэр. Брандмауэр рассматривается в главе Настройка стандартного брандмауэра Windows 7 .

- Просмотр объема ОЗУ и скорости процессора - выводит общую информацию о системе. Это же окно открывается при щелчке на кнопке Свойства системы в окне Компьютер.

- Проверка индекса производительности Windows - позволяет вычислить индекс производительности Windows. Для запуска многих игр требуется индекс производительности не ниже 3. Выводится не только рассчитанный средний индекс, но и индекс производительности по каждому компоненту системы (процессор, память, жесткий диск и т.д.), что позволяет определить, что "тормозит" работу системы, и заменить компонент. Обратите внимание на то, что оценка производительности не производится каждый раз при открытии этого окна! Для повторного вычисления индекса (например, после модернизации системы) нужно щелкнуть на кнопке Повторить оценку.

- Просмотр имени этого компьютера - открывает уже знакомое нам окно свойств системы.

- Настройка удаленного доступа - позволяет настроить удаленный доступ к вашему компьютеру.

- Диспетчер устройств - выводит информацию обо всех установленных в вашем ноутбуке устройствах и позволяет просмотреть состояние каждого устройства и обновить драйверы устройств.

- Включение или выключение автоматического обновления - позволяет включить или выключить автоматическое обновление Windows. Для обновления Windows необходимо подключение к Интернету. Если у вас медленное и дорогое GPRS/EDGE-соединение, тогда лучше отключить автоматическое обновление для экономии денег.

- Просмотр установленных обновлений - вы можете просмотреть обновления, которые уже были установлены.

- Проверка обновлений - позволяет проверить наличие обновлений (необходимо подключение к Интернету).

- Электропитание (Запрос пароля при выходе из спящего режима, Настройка функций кнопок питания, Настройка перехода в спящий режим) - позволяет управлять планами электропитания.

- Архивирование данных компьютера - создает резервную копию (образ) системы.

- Восстановление файлов из архива - позволяет восстановить систему из резервной копии.

- Защита компьютера с помощью шифрования данных на диске, Управление BitLocker - функция шифрования BitLocker доступна только в версии Windows 7 Ultimate.

- Освобождение места на диске позволяет очистить жесткий диск от "мусора". Программа будет рассмотрена в статье Управление компьютером. Сжатие дисков .

- Дефрагментация диска - дефрагментация позволяет повысить производительность операций с жестким диском (в первую очередь - скорость чтения), что повышает производительность всей системы. О дефрагментации мы поговорим в статьях

Каждый, кто имеет компьютер, рано или поздно задумывается над тем, как обеспечить безопасность хранящейся в нем информации. Чтобы это сделать, потребуется приложить совсем немного усилий. Главное - позаботиться об этом заранее, а не в тот момент, когда проблемы уже начнут появляться. Не стоит забывать об аккуратности и последовательности, особенно если дело касается такого вопроса, как информационная безопасность ПК, ведь нередко в нем хранятся достаточно важные документы.

Информация в современном обществе стала одним из основных объектов криминального интереса. Каждый человек сталкивается с ситуациями, когда похищаются, искажаются, незаконно...

С развитием компьютерных технологий все большее значение приобретает компьютерная безопасность, которая представляет собой совокупность мер по обеспечению защищенности корпоративных и...

Информационная безопасность автоматизированных систем играет ключевую роль в современном производстве. Все дело в том, что многие компании используют так называемые...

Аппаратные средства защиты информации – это набор средств для защиты безопасности информации и информационных систем, которые реализованы на аппаратном уровне. Эти...

Информация сегодня – важный ресурс, потеря которого чревата неприятными последствиями. Утрата конфиденциальных данных компании несет в себе угрозы финансовых потерь, ...

Информационно аналитические системы безопасности – это системы, позволяющие получать информацию, обрабатывать ее и проводить над ней анализ. Информация – это сведения...

Любой информационный источник нуждается в защите. Кабельная система локальной сети является абсолютно незащищенной от посторонних, так же, например, как радиоканал. ...